- Сообщения

- 5.020

- Реакции

- 11.401

Знакомство с чесноком или настраиваем i2p на android os (часть первая).

От автора.

Многие читали про i2p - но как и взлом чужих беспроводных точек доступа, для большинства i2p это скоее красивая теория, чем жесткая практика. Бытует мнение что настройка чесночного маршрутизатара это ад и погибель. И я, как чесночный адепт со стажем хочу переубедить в этом читателя.

Сразу расставлю точки над i - про настройки под windows в моих статьях не будет не слова. Просто потому, что я не пользуюсь ей уже несколько лет, а давать советы в теме в котороя я нуб - не мой стиль.

Занундная теория.

Важно! Не стоит путать tor (the onion router) и tor browser. Первый - это маршрутизатор без графической оболочки, второй - это комплекс для анонимного серфинга состоящий из:

1. Браузера Mozilla Firefox

2. Адд-онов https everywhere, noscript и ublock origin

3. Тор-кнопки

4. Тора

Всем известно что тор - это луковый маршрутизатор. Луковый он получил прозвище от того, что маршрутизация там происходит следующим образом:

1. Роутер на вашей машине покрывает каждый оптравляемый пакет тремя слоями шифрования и отправляет его на первый узел, как правило это либо сторожевой либо мостовой узел (guard node/bridge node).

2. Первый узел снимает верхний слой шифрования, видит куда направить пакет и посылает на средний узел.

3. Средний узел снимает второй слой и посылает на выходной.

4. выхожной узел снимает третий слой и посылает пакет конечному адресату.

Именно из-за такой послойной "очистки" маршрутизатор и прозвали луковым. По аналогии с чисткой луковицы, которая состоит из нескольких слоев или колец.

В i2p же все по другому. Маршрутизацию эту называют чесночной и вот почему:

1. Роутеры обмениваются группами пакетов - "чесноками". Каждый такой "чеснок" состоит из множества "долек" - пакетов. Причем состав пакетов в каждой группе - рандомизирован. В него могут входить и свои пакеты и транзитные - от других роутеров. Так же к в группу могут входить и пакеты с адресными книгами. Каждая долька покрывается четыремя слоями шифра с вкраплением рандомного кода для обфускации - ширфование в i2p end-to-end.

Поскольку i2p сеть децентрализованная, в ней нет DNS серверов, которые в обычном интернете выполняют роль "телефонного справочника". В чесночной сети "телефонные справочники" хранятся у каждого маршрутизатора. Разумеется у более активных они длинные, у менее активных совсем короткие - так как обмен такими "справочниками" происходит в процессе работы маршрутизаторов. Каждый из них постоянно в группы пакетов включает адресные книги и запрашивает их у других. Таким образом машины сообщают друг другу о вновь найденных машрутизаторах и о "пропавших" то есть отключенных.

2. Группы пакетов посылаются не по цепочкам как в торе, а по тунелям. Тунели - это сердце i2p. Тунели в чесночной сети - односторонние. Делается это для усложнения перехвата пакетов обоих абонентов - если в торе можно заснифать эксит и получить полное представление о том, что куда и кому посылалось, то тут это не прокатывает. Для получения аналогичных сведений вероятному противнику нужно провести успешную атаку на несколько машин (минимум 4-6) - но учитывая что срок жизни тунеля так же как и цепочки в торе 10 минут, за такой короткий промежуток времени удачно атаковать несколько узлов практически невозможно.

По умолчанию создается 2-3 входящих тунеля и 2-3 исходящих. Каждый тунель в свою очередь имеет 2-3 хопа - то есть состоит из 2-3 промежуточных узлов. Причем в отличии от тора тут можно самому регулировать как количество тунелей так и количество хопов по каждому.

3. Скорость в i2p величина непостоянная и зависит от вашей активности. Чем реже вы онлайн тем меньшую ценность представляете для сети в целом. И напротив - при длительном аптайме от суток и выше сеть поставит вам более высокий приоритет и выделит более быстрые тунели. Пока мой рекорд который я лично наблюдал - 227 кб в секунду на входящем трафике, чего более чем достаточно. Но начинать всегда придется со скромных 10-15 кб в сек.

Поехали!

Для первого знакомства этой информации достаточно, и дабы не перегрузить читателя я остановлю свой словесный понос и наконец то начну постить веселые картинки. Начинать освоение i2p я рекомендую на андроиде, так как на линуксе открыв консоль маршрутизатора можно раком в тупике встать от количества непонятного. В адроиде в этом плане все попроще. Итак:

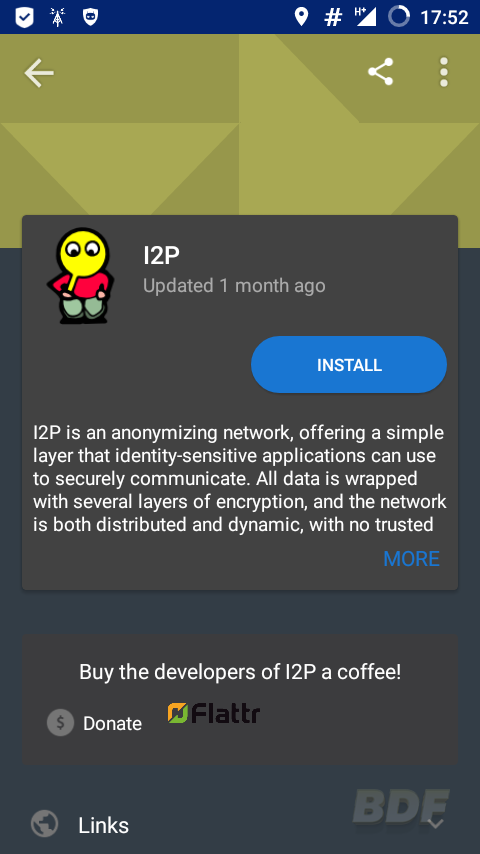

Скачиваем i2p маршрутизатор. Нет, не с гугла, с дуба рухнул что ли?! С кошерного f-droid:

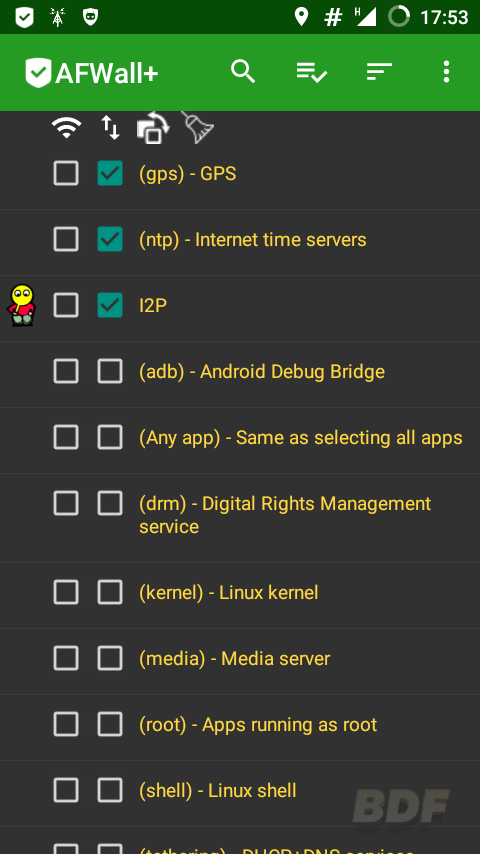

Настраиваем файрволл - вернее отрезаем все кроме чеснока и важных сервисов (не забываем включить поддержку протокола IPv6):

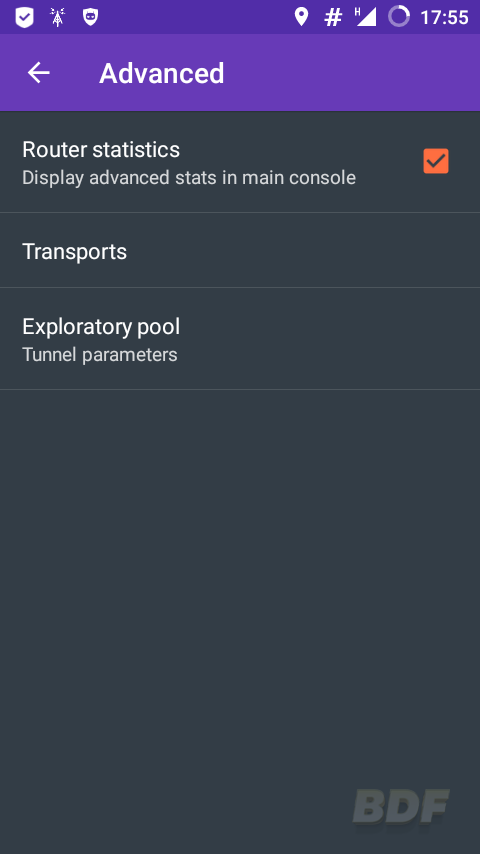

Перед первым запуском идем в настройки - продвинутые настройки и чекаем галочкой чекбокс "статистика маршрутизатора":

После чего долгий тап на кнопке запуска и пошла жара в хату:

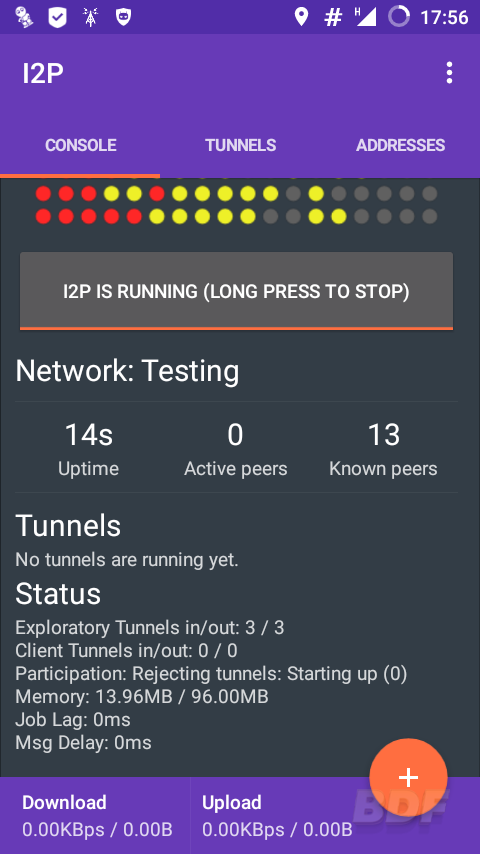

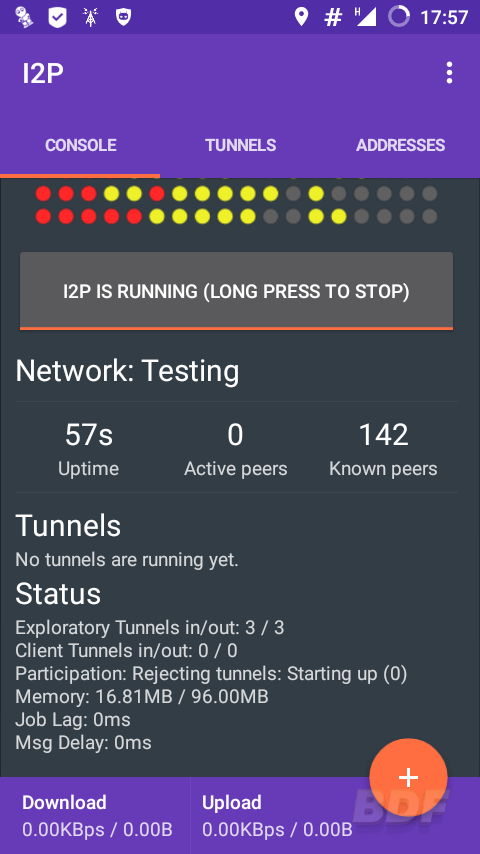

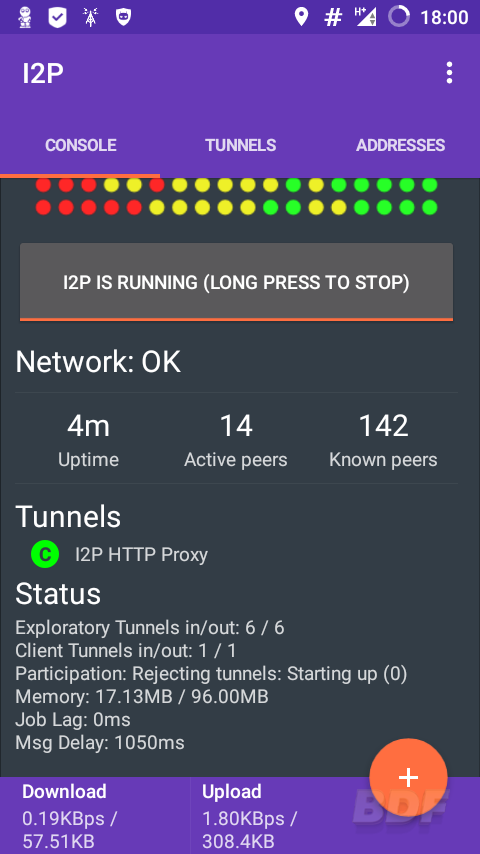

Сначала маршрутизатор пробросит несколько зондирующих тунелей (exploratory tunnels) - их задача "знакомить" вас с сетью - количество известных пиров начнет приростать:

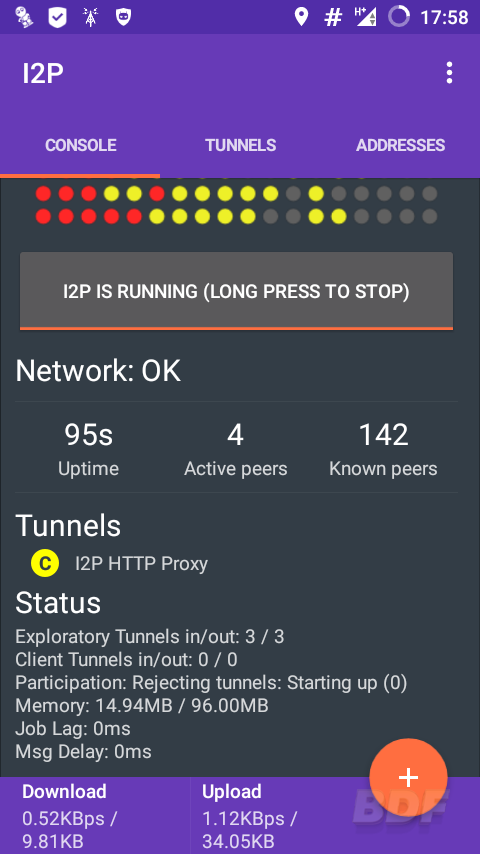

Потом появятся первые активные пиры (маршрутизаторы через которые возможно установить транзитные клиентские тунели), статус сети станет "ОК" и появится желтый логотип с буквой С - это означает что маршрутизатор начал пробрасывать клиентские тунели:

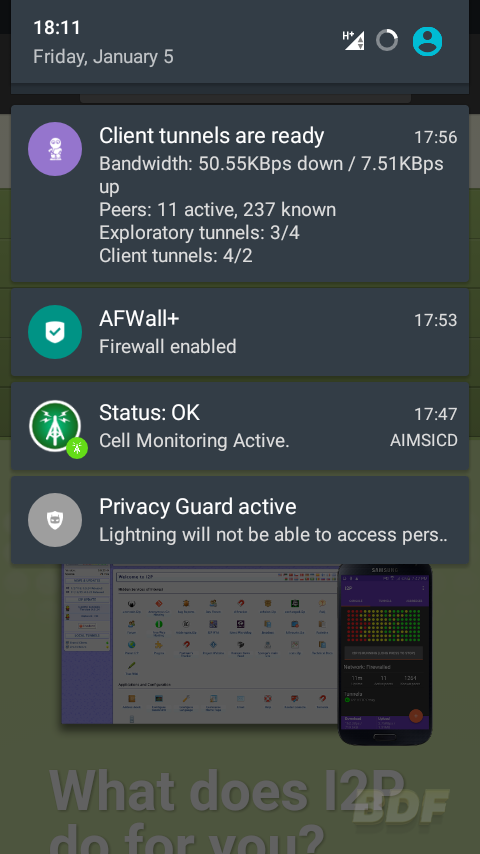

В течение 3-4 минут (потом в течение минуты) - появятся долгожданные клиентские тунели, логотип станет зеленым а "фуцин" слева на статусбаре встанет в полный рост как полный папа - вы вошли в настоящий даркнет, велком:

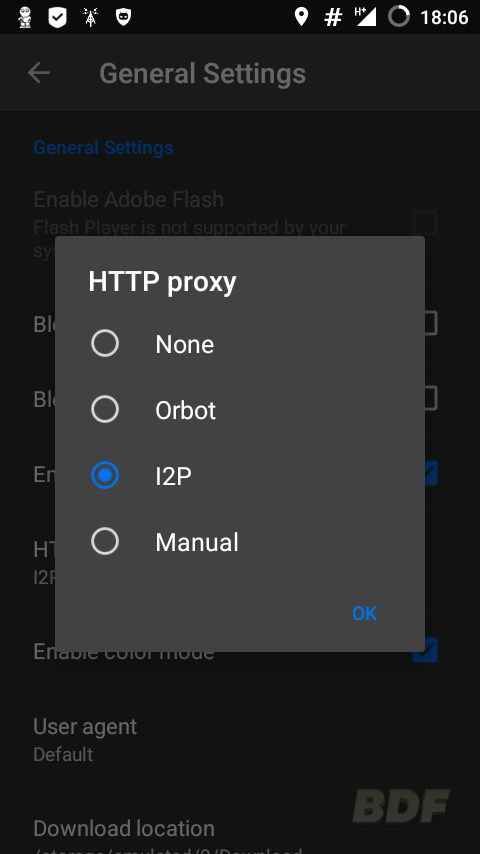

Теперь запроксим браузер. Самый простой варик - браузер Lightning т.к. в нем есть нативная поддержка i2p:

У кого стоит "лиса" - то проксим следующим образом: вбиваем в адресную строку about:config, затем в поиск вбиваем proxy и прописывем следующие настройки:

http proxy 127.0.0.1

http proxy port 4444

ssl proxy 127.0.0.1

ssl proxy 4444

network proxy type 1 (по умолчанию стоит 5)

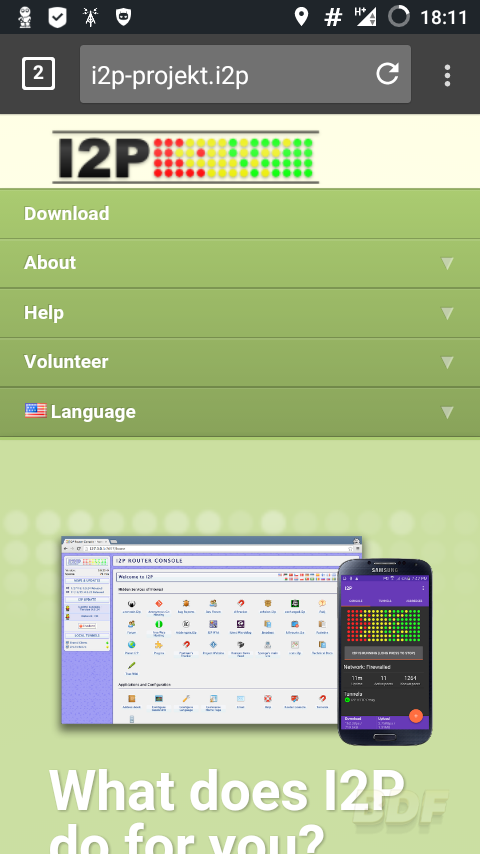

Проверяем сайт проекта - всё монтана:

Скорость уже палтишок - кто сказал что айтупи тупит? Вы просто не умеете им пользоваться:

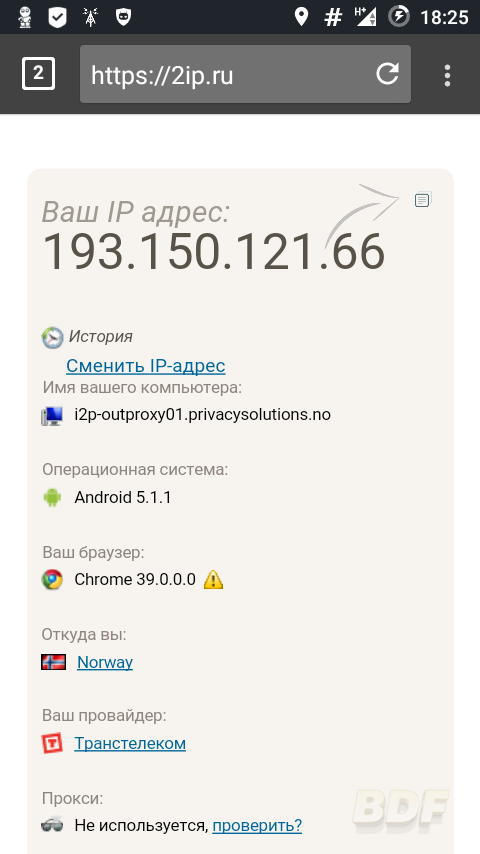

Чекаем работоспособность аутпрокси - пытаемся зайти 2ip.ru:

Теперь советую "проверить анонимность" на 2ip.ru и убедиться что сайт в проверке анонимности напишет - вероятность анонимизации - 70%, а не 99% как в случае с тором или VPN. Так что i2p тема не только на порядок анонимнее но и менее палёвая.

Продолжение следует...

От автора.

Многие читали про i2p - но как и взлом чужих беспроводных точек доступа, для большинства i2p это скоее красивая теория, чем жесткая практика. Бытует мнение что настройка чесночного маршрутизатара это ад и погибель. И я, как чесночный адепт со стажем хочу переубедить в этом читателя.

Сразу расставлю точки над i - про настройки под windows в моих статьях не будет не слова. Просто потому, что я не пользуюсь ей уже несколько лет, а давать советы в теме в котороя я нуб - не мой стиль.

Занундная теория.

Важно! Не стоит путать tor (the onion router) и tor browser. Первый - это маршрутизатор без графической оболочки, второй - это комплекс для анонимного серфинга состоящий из:

1. Браузера Mozilla Firefox

2. Адд-онов https everywhere, noscript и ublock origin

3. Тор-кнопки

4. Тора

Всем известно что тор - это луковый маршрутизатор. Луковый он получил прозвище от того, что маршрутизация там происходит следующим образом:

1. Роутер на вашей машине покрывает каждый оптравляемый пакет тремя слоями шифрования и отправляет его на первый узел, как правило это либо сторожевой либо мостовой узел (guard node/bridge node).

2. Первый узел снимает верхний слой шифрования, видит куда направить пакет и посылает на средний узел.

3. Средний узел снимает второй слой и посылает на выходной.

4. выхожной узел снимает третий слой и посылает пакет конечному адресату.

Именно из-за такой послойной "очистки" маршрутизатор и прозвали луковым. По аналогии с чисткой луковицы, которая состоит из нескольких слоев или колец.

В i2p же все по другому. Маршрутизацию эту называют чесночной и вот почему:

1. Роутеры обмениваются группами пакетов - "чесноками". Каждый такой "чеснок" состоит из множества "долек" - пакетов. Причем состав пакетов в каждой группе - рандомизирован. В него могут входить и свои пакеты и транзитные - от других роутеров. Так же к в группу могут входить и пакеты с адресными книгами. Каждая долька покрывается четыремя слоями шифра с вкраплением рандомного кода для обфускации - ширфование в i2p end-to-end.

Поскольку i2p сеть децентрализованная, в ней нет DNS серверов, которые в обычном интернете выполняют роль "телефонного справочника". В чесночной сети "телефонные справочники" хранятся у каждого маршрутизатора. Разумеется у более активных они длинные, у менее активных совсем короткие - так как обмен такими "справочниками" происходит в процессе работы маршрутизаторов. Каждый из них постоянно в группы пакетов включает адресные книги и запрашивает их у других. Таким образом машины сообщают друг другу о вновь найденных машрутизаторах и о "пропавших" то есть отключенных.

2. Группы пакетов посылаются не по цепочкам как в торе, а по тунелям. Тунели - это сердце i2p. Тунели в чесночной сети - односторонние. Делается это для усложнения перехвата пакетов обоих абонентов - если в торе можно заснифать эксит и получить полное представление о том, что куда и кому посылалось, то тут это не прокатывает. Для получения аналогичных сведений вероятному противнику нужно провести успешную атаку на несколько машин (минимум 4-6) - но учитывая что срок жизни тунеля так же как и цепочки в торе 10 минут, за такой короткий промежуток времени удачно атаковать несколько узлов практически невозможно.

По умолчанию создается 2-3 входящих тунеля и 2-3 исходящих. Каждый тунель в свою очередь имеет 2-3 хопа - то есть состоит из 2-3 промежуточных узлов. Причем в отличии от тора тут можно самому регулировать как количество тунелей так и количество хопов по каждому.

3. Скорость в i2p величина непостоянная и зависит от вашей активности. Чем реже вы онлайн тем меньшую ценность представляете для сети в целом. И напротив - при длительном аптайме от суток и выше сеть поставит вам более высокий приоритет и выделит более быстрые тунели. Пока мой рекорд который я лично наблюдал - 227 кб в секунду на входящем трафике, чего более чем достаточно. Но начинать всегда придется со скромных 10-15 кб в сек.

Поехали!

Для первого знакомства этой информации достаточно, и дабы не перегрузить читателя я остановлю свой словесный понос и наконец то начну постить веселые картинки. Начинать освоение i2p я рекомендую на андроиде, так как на линуксе открыв консоль маршрутизатора можно раком в тупике встать от количества непонятного. В адроиде в этом плане все попроще. Итак:

Скачиваем i2p маршрутизатор. Нет, не с гугла, с дуба рухнул что ли?! С кошерного f-droid:

Настраиваем файрволл - вернее отрезаем все кроме чеснока и важных сервисов (не забываем включить поддержку протокола IPv6):

Перед первым запуском идем в настройки - продвинутые настройки и чекаем галочкой чекбокс "статистика маршрутизатора":

После чего долгий тап на кнопке запуска и пошла жара в хату:

Сначала маршрутизатор пробросит несколько зондирующих тунелей (exploratory tunnels) - их задача "знакомить" вас с сетью - количество известных пиров начнет приростать:

Потом появятся первые активные пиры (маршрутизаторы через которые возможно установить транзитные клиентские тунели), статус сети станет "ОК" и появится желтый логотип с буквой С - это означает что маршрутизатор начал пробрасывать клиентские тунели:

В течение 3-4 минут (потом в течение минуты) - появятся долгожданные клиентские тунели, логотип станет зеленым а "фуцин" слева на статусбаре встанет в полный рост как полный папа - вы вошли в настоящий даркнет, велком:

Теперь запроксим браузер. Самый простой варик - браузер Lightning т.к. в нем есть нативная поддержка i2p:

У кого стоит "лиса" - то проксим следующим образом: вбиваем в адресную строку about:config, затем в поиск вбиваем proxy и прописывем следующие настройки:

http proxy 127.0.0.1

http proxy port 4444

ssl proxy 127.0.0.1

ssl proxy 4444

network proxy type 1 (по умолчанию стоит 5)

Проверяем сайт проекта - всё монтана:

Скорость уже палтишок - кто сказал что айтупи тупит? Вы просто не умеете им пользоваться:

Чекаем работоспособность аутпрокси - пытаемся зайти 2ip.ru:

Теперь советую "проверить анонимность" на 2ip.ru и убедиться что сайт в проверке анонимности напишет - вероятность анонимизации - 70%, а не 99% как в случае с тором или VPN. Так что i2p тема не только на порядок анонимнее но и менее палёвая.

Продолжение следует...